Видит ли провайдер, на какой странице сайта я сижу?

Знаю, что провайдеры могут отслеживать трафик абонентов. Значит ли это, что они видят и сайт, на котором я сижу, и конкретную страницу?

Интернет-провайдеры действительно способны отслеживать некоторые характеристики трафика своих абонентов. Конкретный объем информации зависит от того, используется ли шифрование при передаче данных между вашим устройством и сайтом.

Подавляющее большинство современных сайтов и приложений обмениваются данными с пользователями по защищенному протоколу HTTPS. По данным Google, в начале октября 2025 года 96% загруженных из России веб-страниц обменивались трафиком именно через HTTPS.

Но все еще можно наткнуться на ресурсы, которые передают информацию в открытом виде через протокол HTTP. Впрочем, даже в случае HTTPS-соединения провайдер все равно видит часть характеристик. Расскажу подробнее.

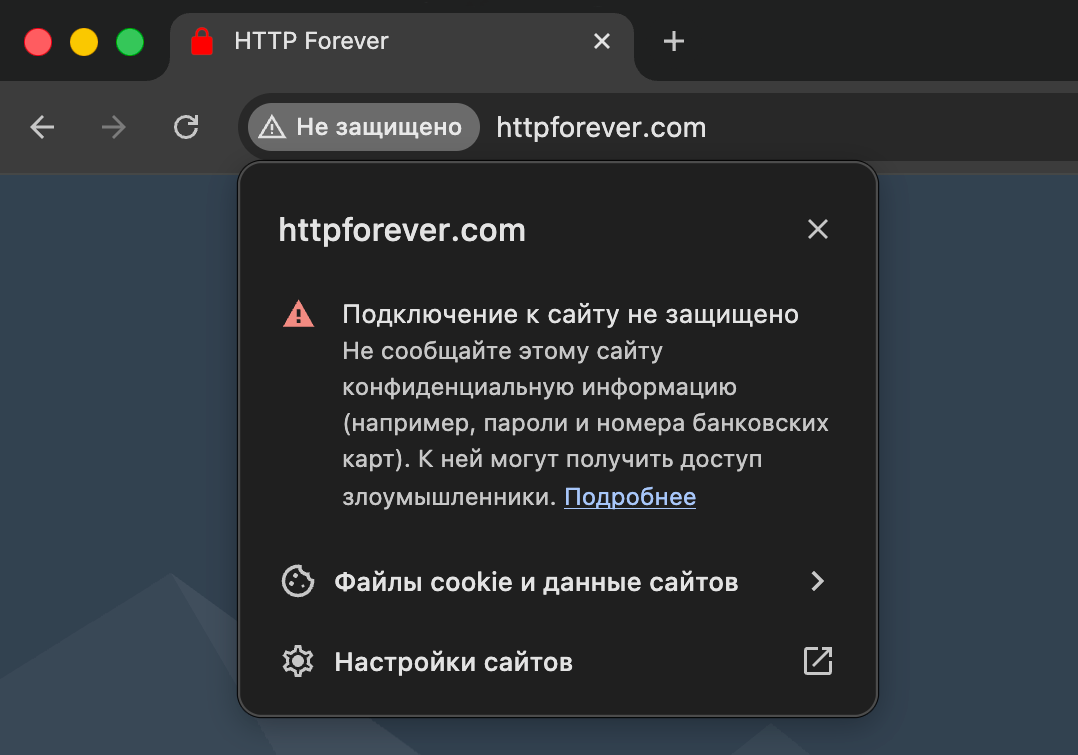

Как отличить HTTP от HTTPS

Современные браузеры помечают соединения по открытому протоколу HTTP как небезопасные. Например, Chrome отображает напротив адреса треугольник с восклицательным знаком, а Firefox — перечеркнутый замок.

С приложениями все сложнее: без дополнительных инструментов не получится выяснить, использует ли программа зашифрованное соединение. Но актуальные версии iOS и Android по умолчанию запрещают подключение по HTTP, за редкими исключениями.

Что видит провайдер в HTTP-трафике

HTTP не шифрует передаваемые данные. Это означает, что ваш запрос к сайту и ответ от него идут в открытом виде. В том числе для интернет-провайдера, который пропускает трафик через свое оборудование. Вот что он может отслеживать:

- полный URL-адрес — не только доменное имя сайта, к которому вы обращаетесь, но и конкретную страницу;

- содержимое страницы: текст, изображения, видео, размещенные на загружаемом сайте, а также его код;

- отправляемые данные — все, что вы передадите сайту: логины, пароли, заполненные формы и так далее.

Именно поэтому HTTP неприемлем для сайтов, которые подразумевают передачу личных данных: социальных сетей, личных кабинетов банков и операторов и вообще любых ресурсов, где пользователь может что-то ввести и отправить.

Что видит провайдер в HTTPS-трафике

Перед тем как ваш компьютер и веб-сайт устанавливают защищенное соединение, они обмениваются первоначальным сообщением Client Hello, которое также известно как «рукопожатие». По умолчанию это сообщение передается в открытом виде — благодаря этому интернет-провайдер может узнать, к какому сайту вы подключаетесь. Он видит только доменное имя, включая поддомен, но не конкретную страницу.

Из-за этой особенности государства могут блокировать сайты, которые работают по протоколу HTTPS, только целиком, даже если закон нарушает отдельная страница. Например, в 2015 году Роскомнадзор на несколько часов заблокировал доступ ко всей «Википедии» из-за одной статьи с информацией, запрещенной к распространению на территории РФ.

Существует технология Encrypted Client Hello, ECH, которая шифрует и «рукопожатие». В России блокируют сайты, которые используют ECH: Роскомнадзор считает эту технологию «средством обхода ограничений доступа к запрещенной в России информации».

Помимо доменного имени провайдер способен определить техническую информацию: IP-адрес сервера и порт назначения, объем трафика и продолжительность подключения к ресурсу. В остальном HTTPS-трафик для провайдера непрозрачен: он не может отследить, какие конкретно данные вы получаете и отправляете сайту.

Какие характеристики может увидеть интернет-провайдер

| HTTP | HTTPS | |

|---|---|---|

| Доменное имя | ✅ | ✅ |

| Полный адрес страницы | ✅ | ❌ |

| IP-адрес | ✅ | ✅ |

| Содержимое страницы | ✅ | ❌ |

| Объем трафика и время подключения | ✅ | ✅ |

Какие характеристики может увидеть интернет-провайдер

| Доменное имя | |

| HTTP | ✅ |

| HTTPS | ✅ |

| Полный адрес страницы | |

| HTTP | ✅ |

| HTTPS | ❌ |

| IP-адрес | |

| HTTP | ✅ |

| HTTPS | ✅ |

| Содержимое страницы | |

| HTTP | ✅ |

| HTTPS | ❌ |

| Объем трафика и время подключения | |

| HTTP | ✅ |

| HTTPS | ✅ |

Как предотвратить небезопасные подключения

В современных браузерах есть функция, которая блокирует HTTP-соединения или, если это возможно, переключает их на защищенный протокол HTTPS. Расскажу, как ее активировать.

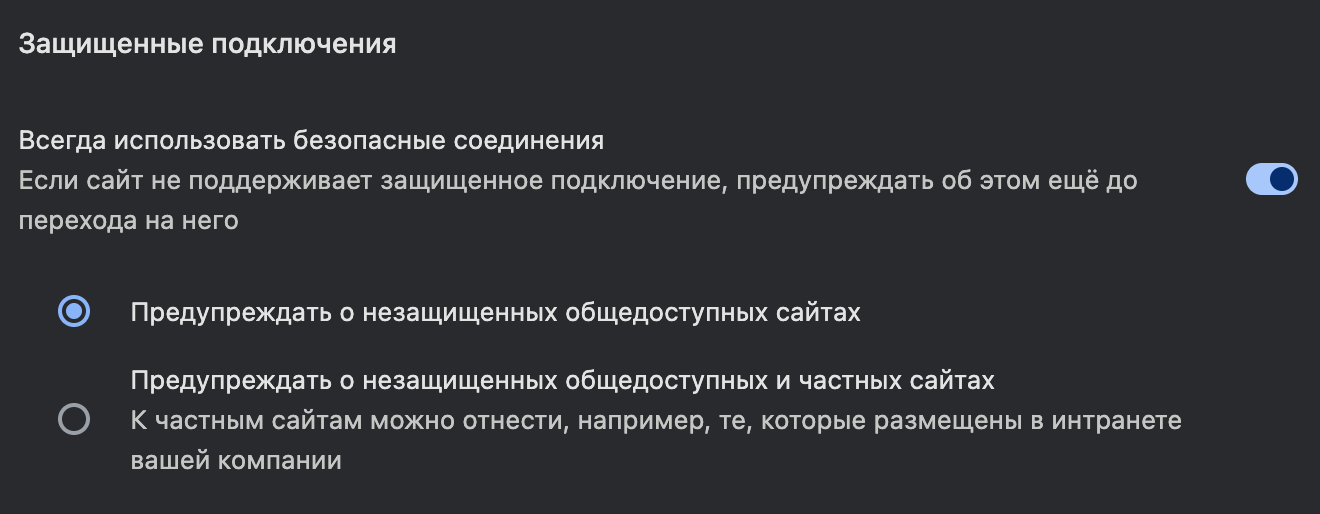

Google Chrome: нажмите на кнопку с тремя точками справа от адресной строки → «Настройки» → «Конфиденциальность и безопасность» → «Безопасность» → «Всегда использовать безопасные соединения».

Mozilla Firefox: нажмите на кнопку с тремя точками справа от адресной строки → «Настройки» → «Приватность и защита» → «Включить режим „Только HTTPS“ во всех окнах».

Safari: нажмите на название приложения в строке меню → «Настройки» → «Безопасность» → «Предупреждать перед подключением к сайту через протокол HTTP».

Microsoft Edge: нажмите на кнопку с тремя точками справа от адресной строки → «Параметры» → «Конфиденциальность, поиск и службы» → «Безопасность» → «Получение оповещений о небезопасных подключениях».

Что еще почитать: